Защищенный доступ Wi-Fi

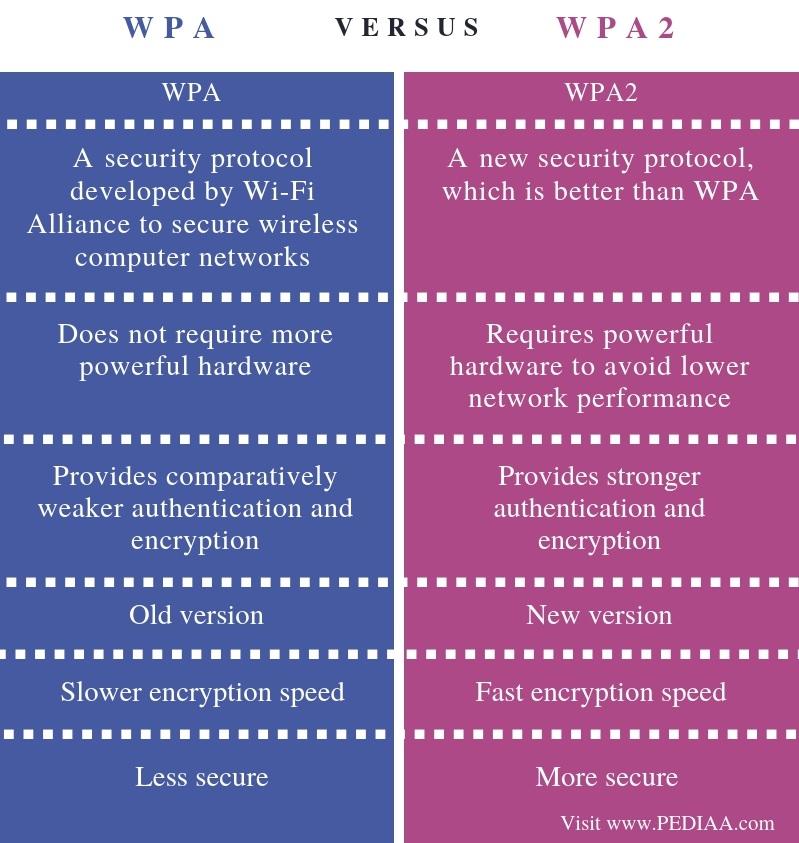

WPA ( Wi-Fi Protected Access , т. е. Защищенный доступ к Wi-Fi ) в информатике товарный знак для безопасности беспроводных сетей. После нарушения безопасности WEP в 2001 году Wi-Fi Alliance определил безопасность WPA для сетей Wi-Fi в 2002 году как часть стандарта IEEE 802.11i, проект которого разрабатывался в то время. Wi-Fi Alliance владеет правами на бренды Wi-Fi и WPA и сертифицирует устройства, на которых они установлены.

Характеристики

Безопасность WEP была взломана в 2001 году . 31 октября 2002 года Wi-Fi Alliance опубликовал описание безопасности WPA, чтобы как можно скорее предоставить замену. WPA основан на третьем рабочем проекте стандарта IEEE 802.11i. Уже в его разработке авторы ожидали введения WPA2, совместимого с IEEE 802.11i , и поэтому теги, используемые в кадрах, намеренно отличаются от IEEE 802.11i, чтобы было легче отличить WPA от WPA2 в реализациях, поддерживающих обе спецификации.

Помимо быстрого реагирования на проблемы WEP, важной целью WPA было обеспечение возможности использования существующего оборудования, которое внутренне поддерживает безопасность WEP с шифрованием RC4. Намерение состояло в том, чтобы разрешить использование новой системы безопасности путем простого обновления служебного программного обеспечения. Таким образом, передаваемые данные шифруются с использованием того же потокового шифра RC4, который используется в WEP. Что обозначает WPS на роутере

TKIP

Для устранения слабых мест был разработан Temporal Key Integrity Protocol ( TKIP) , который временно устранил проблему с векторами инициализации и ввел динамическое управление ключами шифрования, которые надежно передаются между клиентом и точкой доступа не только в начале связи, но и во время нее. На стороне клиента (компьютер, подключающийся к беспроводной сети) есть так называемый замещающий (запросчик), который представляет собой универсальный демон, работающий в фоновом режиме на основном процессоре компьютера и обеспечивающий аутентификацию клиента и управление ключами шифрования с использованием TKIP.

Для старых клиентских устройств (например, беспроводных сетевых карт в компьютерах) можно было обновить служебное программное обеспечение (обычно драйвер , микропрограммное обеспечение и работу беспроводных устройств в операционной системе вместе с вышеупомянутым подавителем) для устройств, выпущенных после 1999 года. На стороне точки доступа (AP) ) программное обеспечение для WPA можно было обновить только для устройств, выпущенных после 2003 г. (из-за более высоких требований к их вычислительной мощности для реализации TKIP).

Шифрование

WPA использует 128-битный ключ шифрования и 48-битный вектор инициализации (сокращенно IV ), поэтому, хотя он использует тот же шифр, что и WEP, он лучше противостоит атакам, атакующим WEP.

WPA улучшает проверку целостности данных (для легкого отбрасывания поврежденных кадров). WEP использует алгоритм CRC-32 , который относительно прост, и, кроме того, контрольная сумма не является частью зашифрованных данных, поэтому можно изменить сообщение и контрольную сумму, не зная ключа WEP. WPA использует более совершенный MAC ( код аутентификации сообщения , в частности алгоритм, называемый Майклом ), который здесь называется кодом целостности сообщения (MIC ). Метод MIC, используемый в WPA, включает счетчик кадров, который защищает от атак, пытающихся повторить предыдущий перехваченный обмен данными.

Аутентификация

Аутентификация клиента возможна несколькими способами:

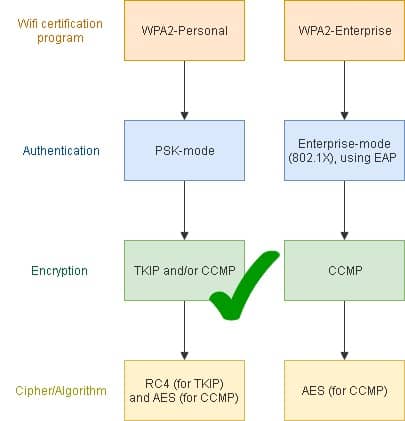

WPA-Personal

WPA-Personal также называется WPA-PSK. Он не требует сервера аутентификации, для аутентификации используется общий секрет ( Pre-shared key ), который представляет собой более длинную парольную фразу, которая хранится как на точке доступа (AP), так и на подключенном клиенте. Общий ключ - это либо 64 шестнадцатеричных числа, либо от 8 до 64 печатных символов (ключ получается из парольной фразы и имени SSID, используемого в качестве соли ). PSK доступен как для WPA, так и для WPA2.

WPA-предприятие

WPA-Enterprise также называется режимом WPA-802.1X . Требуется сервер аутентификации RADIUS с поддержкой IEEE 802.1X , который более сложен в настройке, но обеспечивает дополнительную безопасность (атаки по словарю паролей, мониторинг качества паролей, пользователи не хотят разглашать свои собственные пароли, а общий пароль более простой). Он также позволяет использовать другие варианты аутентификации EAP (например, с использованием сертификатов).

Защищенная настройка Wi-Fi

Wi-Fi Protected Setup упрощает подключение к защищенной сети с помощью числового ПИН-кода, но создает уязвимость, заключающуюся в угадывании ПИН-кода с помощью грубой силы. Проверить доступны ли ваши приборы из интернета

Последнее обновление 11.01.2021